前文提到,Intel 於 2017 年 11 月 20 日發表公告,列出 Intel Management Engine(ME)版本 11.0 或以上、 Server Platform Services(SPS)版本 4.0 及 Trusted Execution Engine(TXE)版本 3.0 的安全漏洞,指駭客可透過以上途徑入侵裝置,並加載及執行任意代碼,如控制開關機、讀取檔案等。受影響的裝置猶如恆河沙數,包括伺服器、 PC 電腦 及 IoT 裝置等,大部分都是 2015 年或之後推出的產品。目前解決方法只有一個,就是待產品廠商發放修補程式,幸而部分廠商行動迅速,如 ASUS 、 MSI 、 Lenovo 及 Fujitsu 等均已推出更新補丁。

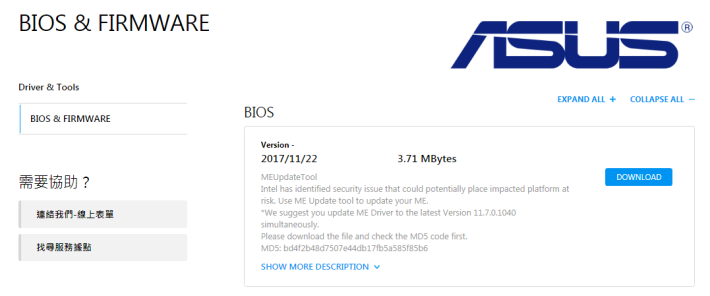

ASUS

部分 ASUS 產品已為 Intel ME 漏洞推出修補更新,例如這款稍舊的 Z170 系列 Maximus 主機板也有工具讓你更新 ME 韌體。有些型號在 11 月初已率先推出更新,比 Intel 公告早得多,所以不要見到日期那麼早就看漏眼。

MSI

MSI 100、200、300 系列之 GAMING 及 PRO 系列主機板,已可下載 BIOS 更新,修補漏洞。(連結)

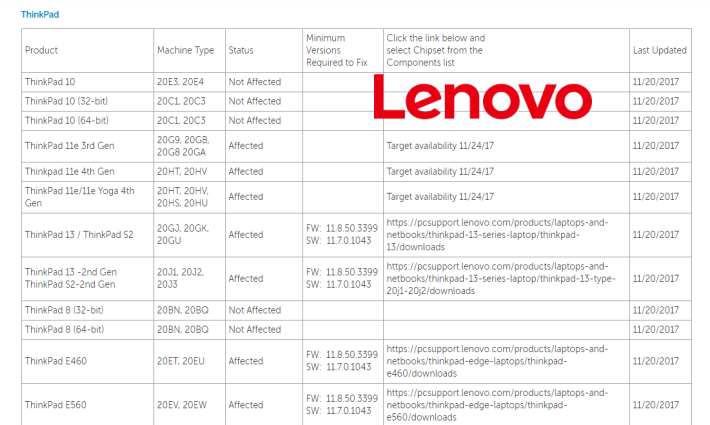

Lenovo

Lenovo 為此漏洞設立網頁,詳列桌上電腦、 All-in-one 電腦、 Notebook 、 Workstation 及 Server 的各個型號,哪些會受影響。不少 ThinkPad 產品已可下載補丁,而其餘大部分產品將在 11 月 24 日獲得更新。(連結)

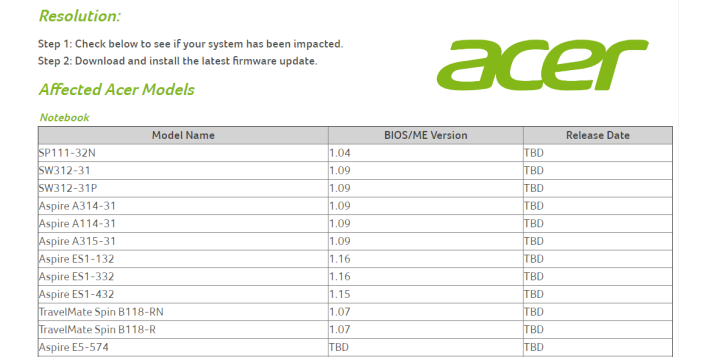

Acer

Acer 也設立網頁列出受影響之型號,惟至截稿前為止,所有型號仍未有更新,更新推出日期全部寫著「 TBD 」。(連結)

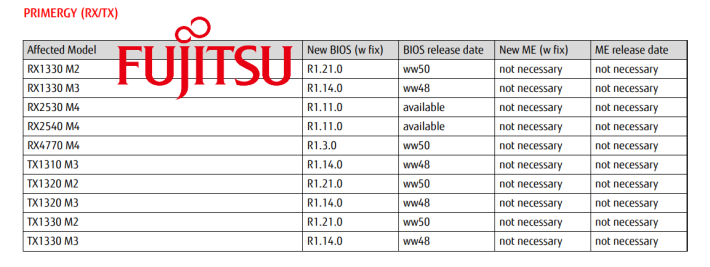

Fujitsu

少量 Fujitsu 產品已獲更新, Primergy 伺服器大部分型號會於第 48 – 50 週( 12 月初)推出更新,而 Esprimo 系列 Desktop 要等到明年一月, Notebook 型號則未定何時會推出。(連結)

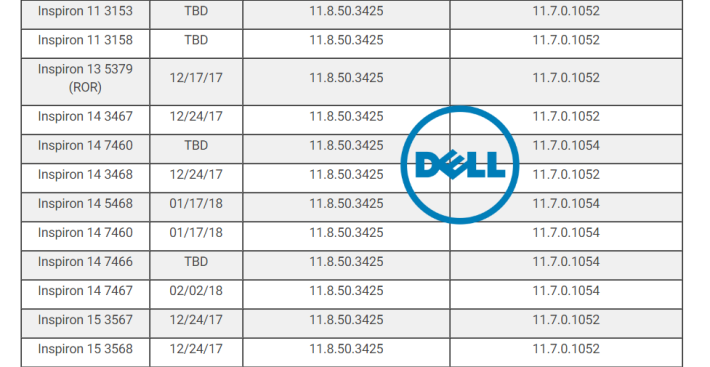

Dell

從詳細列表中,可見大部分 Dell Notebook 要在 12 月或明年一月才獲得更新。(連結)

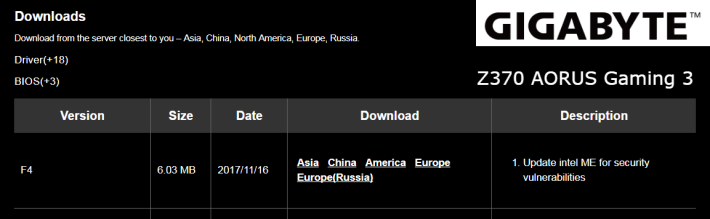

Gigabyte

Gigabyte 沒有設立網頁綜合所有型號之資訊,不過筆者隨意搜尋幾款 Z370 及 200 系列的主機板,都找到有 Intel ME 的更新。

電腦品牌眾多,恕未能盡錄所有品牌的 BIOS 更新資訊。若有興趣,可在是次 Intel 漏洞官網找出部分品牌之相關網頁,或者直接去產品型號的網頁查看。如果產品未有更新,亦毋需過份焦慮,因為這次發現的漏洞駭客都要親身使用電腦,才能進行攻擊(除非已開啟 Intel AMT 遠端控制功能),當然用戶亦應密切留意廠商之更新資訊,以策安全。